Lässt sich Cyber Security nachhaltiger gestalten?

Veröffentlicht am 16. Mai 2024

- Cyber Security

Lässt sich Cyber Security nachhaltiger gestalten?

Der Beantwortung dieser Frage haben sich Wavestone und der Campus Cyber im Rahmen der Arbeitsgruppe „Cyber4Tomorrow“ gestellt. Hierbei wurde gemeinsam eine erste Methode entwickelt, um die mit Cyber Security zusammenhängenden Treibhausgasemissionen (THG) zu berechnen, die Maßnahmen mit den höchsten Emissionen zu identifizieren und Strategien zur Emissionsreduzierung auszuarbeiten. Kürzlich hat sich außerdem die französische Umwelt- und Energiemanagementbehörde (ADEME) angeschlossen, bei der sich Cybersicherheit ebenfalls als zentraler Handlungsbereich auf der Agenda wiederfindet.

Cyber Security macht heute mit durchschnittlich 5,7 % des IT-Budgets einen erheblichen und wachsenden Anteil der IT von Unternehmen aus, wie aus dem von Wavestone 2023 durchgeführten Cyber Benchmark hervorgeht. Sie hat daher Einfluss auf das gesamte Informationssystem. Bisher haben die Security-Teams Nachhaltigkeitsthemen nur wenig Aufmerksamkeit geschenkt, doch nun ist es unerlässlich, sie in die Aktivitäten einzubeziehen.

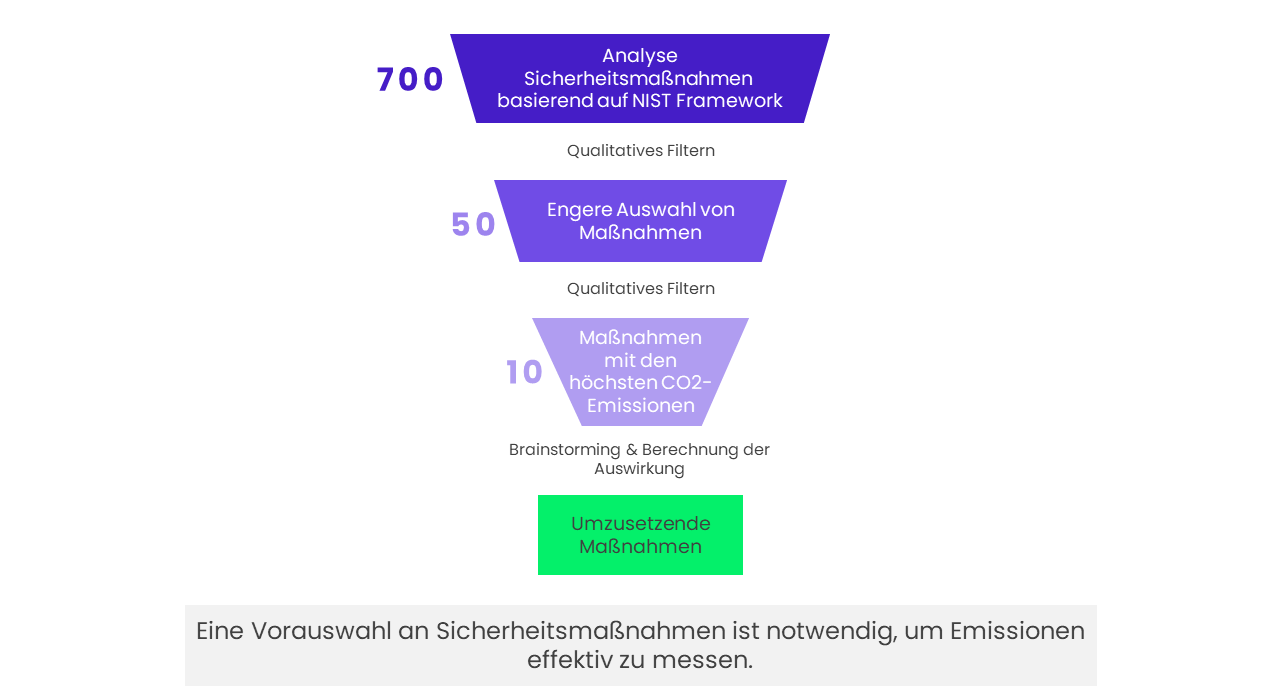

Alle gemäß internationalen Standards wie dem NIST Cyber Security Framework geforderten Sicherheitsmaßnahmen wurden analysiert, um die Anforderungen mit den höchsten Emissionen zu identifizieren. Danach wurden etwa 50 relevante Maßnahmen ausgewählt. Anschließend wurden ihre Emissionen in realen Umgebungen unterschiedlicher Größe bewertet, um erste Ergebnisse und konkrete Verbesserungsansätze zu ermitteln. Dieser Artikel stellt die wichtigsten Erkenntnisse aus dieser ersten Analysephase vor. Die vollständige methodische Vorgehensweise wird in einem separaten Artikel beleuchtet.

5 bis 10 %

Potenzial zur Verringerung der Cyber-Emissionen

(bei gleichem Risikoniveau)

Diese Studie unterstreicht die entscheidende Rolle von Chief Information Security Officers (CISOs) in Bezug auf Nachhaltigkeit und ökologischen Wandel.

Sie müssen den Green-IT-Plan ihres Unternehmens nicht nur umsetzen, sondern auch optimieren. Dafür können CISOs gezielte Maßnahmen in ihrem Zuständigkeitsbereich einleiten, insbesondere durch Änderungen bei der Implementierung von Sicherheitsanforderungen, die eine weitere Reduzierung der Emissionen ermöglichen – potenziell um bis zu 10 %.

CISOs können auch das Cyber-Ökosystem außerhalb ihres Unternehmens hin zu mehr Sparsamkeit beeinflussen. Diese Themen müssen von allen Akteuren, auch Lieferanten und Regulierungsbehörden, berücksichtigt werden.

Cyber Security Aspekte mit dem höchsten Energieverbrauch: Vorsicht vor Vorurteilen!

Die Ergebnisse unserer Studie entkräften mehrere Klischees auf einmal: Die Cyber-Praktiken, die den höchsten Energie- und Ressourcenverbrauch haben, sind nicht immer die offensichtlichsten.

Nur etwa 1 % der Gesamtemissionen entfällt auf Verschlüsselung. Verschlüsselungsalgorithmen werden sehr häufig optimiert, was sich positiv auf die Energieeffizienz auswirkt. Der Rebound-Effekt übereinander gelagerter Verschlüsselungsschichten kann jedoch signifikante Auswirkungen auf den Gesamtverbrauch der IS haben und muss weiter untersucht und analysiert werden.

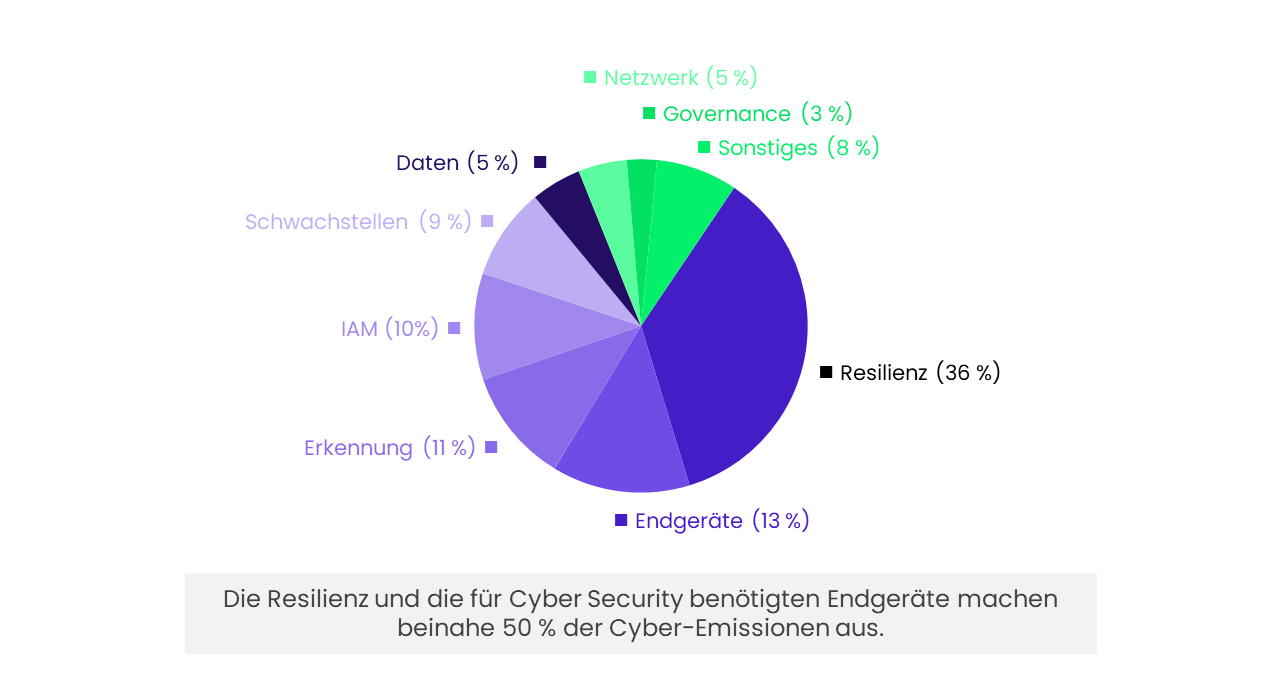

Den Spitzenverbrauch von Emissionen haben Resilienz und die verschiedenen Backup-Mechanismen (duplizierte Server, Back-up-Server und Back-up-PCs), gefolgt von speziellen Benutzergeräten (die für Auftragnehmer und Administratoren zusätzlich zu ihren normalen Endgeräten erforderlich sind) – diese machen fast 50 % der Emissionen im Bereich Cyber Security aus.

10 Maßnahmen, um Cyber-Risiken und CO2-Bilanz ins Gleichgewicht zu bringen

Nur wenige CISOs werden bereitwillig ihren CO2-Fußabdruck reduzieren, wenn sich dadurch Cyber-Risiken erhöhen oder die Compliance gefährdet wird.

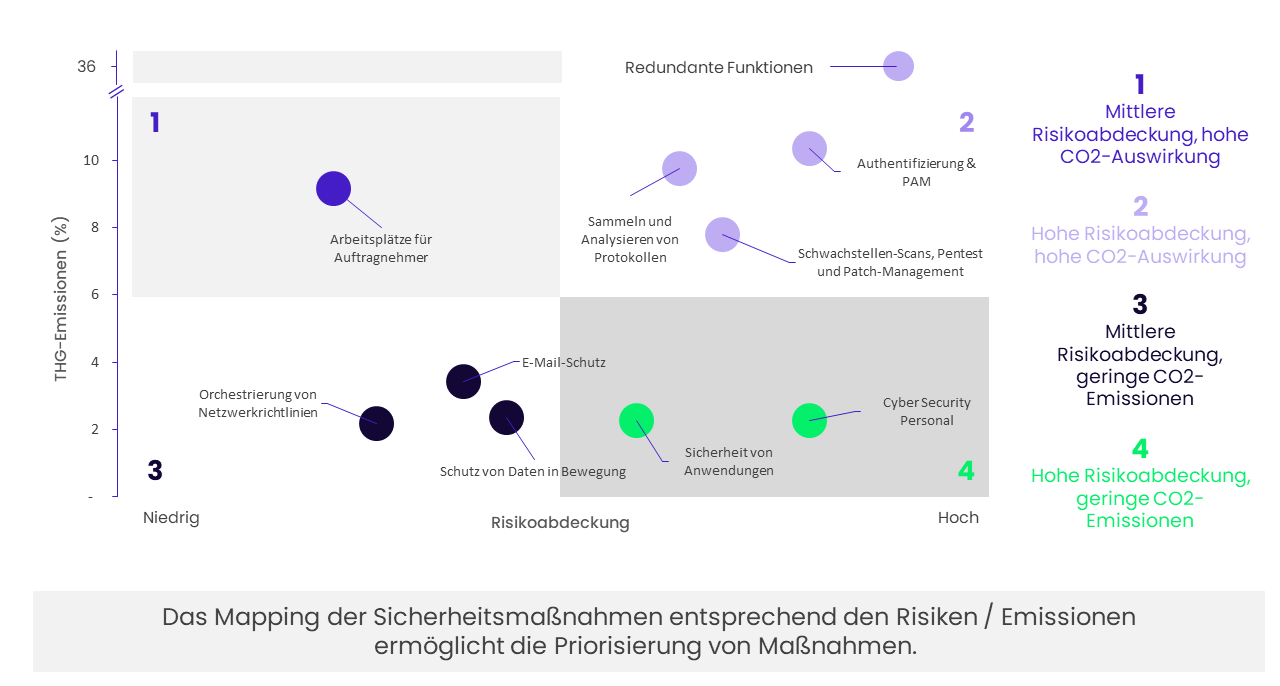

Bei der Untersuchung der CO2-Emissionen im Zusammenhang mit der Cyber Security muss daher zwangsläufig ein zweiter Aspekt berücksichtigt werden: die Risikoabdeckung. Es geht nicht nur darum, den eigenen CO2-Fußabdruck zu reduzieren, sondern auch um die Aufrechterhaltung von Schutz und Resilienz des Unternehmens (oder diese sogar zu verbessern!).

Vor diesem Hintergrund wurden mithilfe einer THG-Emissionen-/Risiken-Matrix die zehn Cyber Security-Maßnahmen mit den höchsten Emissionen analysiert und in Relation zu ihrer Kritikalität gesetzt. Anhand der Position in der Matrix ist eine Konzentration auf Themenbereiche mit einem hohen Potenzial zur Emissionsreduzierung, aber nur geringen oder gar keinen Auswirkungen auf das Risikoniveau, möglich.

Betrachtet man den gesamten Lebenszyklus, ist beispielsweise die Zuweisung von dedizierten Arbeitsplätzen für Auftragnehmer eine wichtige Emissionsquelle. Alternative Methoden gewährleisten jedoch das gleiche oder ein ähnliches Risikoniveau und verursachen dabei weniger Emissionen, wie z. B. die Nutzung einer gemeinsamen Virtual Desktop Infrastructure (VDI). Je nach Kontext und identifiziertem Risiko empfiehlt sich diese Maßnahme zur Reduzierung des CO2-Fußabdrucks, ohne das Schutzniveau zu verringern.

4 Schlüsselmaßnahmen für die Reduzierung der Umweltauswirkungen von Cyber Security

Unter den oben genannten Sicherheitsmaßnahmen gibt es vier Schlüsselmaßnahmen, mit denen sich die Umweltauswirkungen optimieren lassen, ohne das Risikoniveau zu erhöhen.

Die nachfolgenden Berechnungen und Zahlen basieren auf realen Praxissituationen, müssen aber unter Berücksichtigung der von Wavestone und Campus Cyber entwickelten Methodik an unterschiedliche Kontexte angepasst werden.

Die Operationalisierung dieser Maßnahmen ist ein erster Schritt auf dem Weg zu einer umfassenden Initiative zur Reduzierung der Emissionen in Bereich Cyber Security. Zudem können sie durch die Umsetzung von Optimierungsmaßnahmen, die die tägliche Arbeit von Cyber-Teams erleichtern, zu langfristigen Kosteneinsparungen und Effizienzsteigerungen führen.

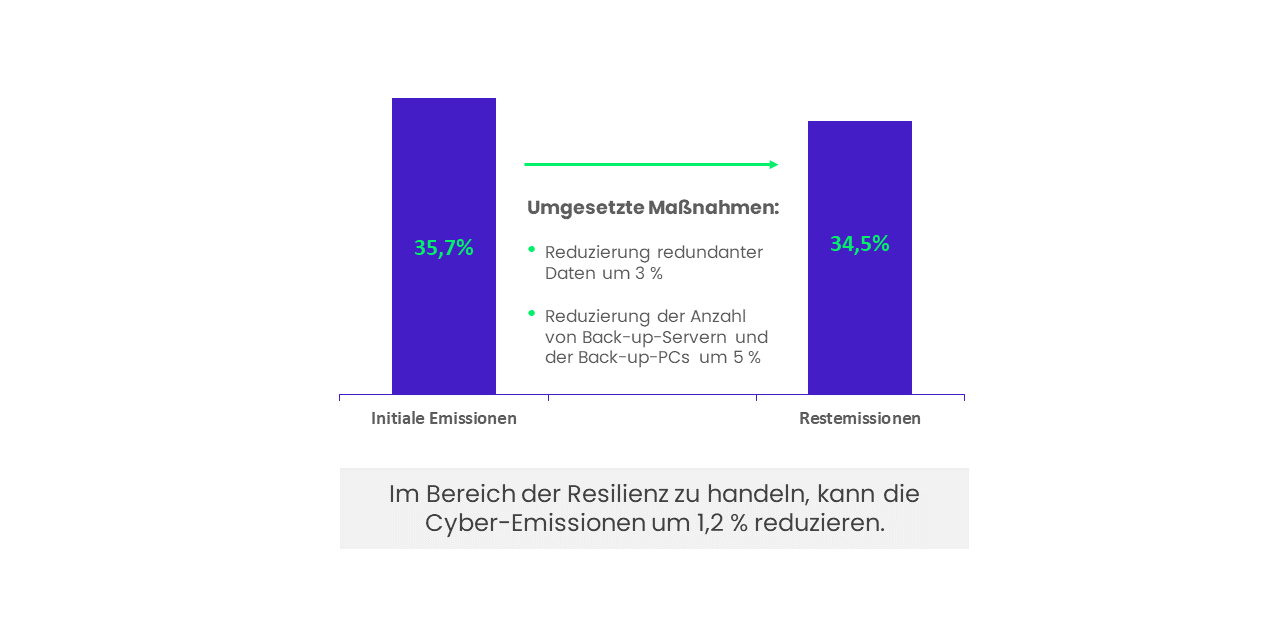

SCHLÜSSELMASSNAHME 1 – RESILIENZ: REDUNDANZ ÜBERDENKEN

Durch die Optimierung von Redundanzen und Back-ups kann dieser Posten reduziert werden und Tonnen von CO2 pro Jahr einsparen: nicht alles duplizieren, bestimmte Redundanzkomponenten virtualisieren, die Aufbewahrungsdauer von Back-ups verkürzen oder die Anzahl der Back-up-Arbeitsplätze reduzieren.

Angesichts der Bedeutsamkeit des Themas sollten diese Änderungen bewusst und mit Bedacht vorgenommen werden, doch die ökologischen Auswirkungen können erheblich sein.

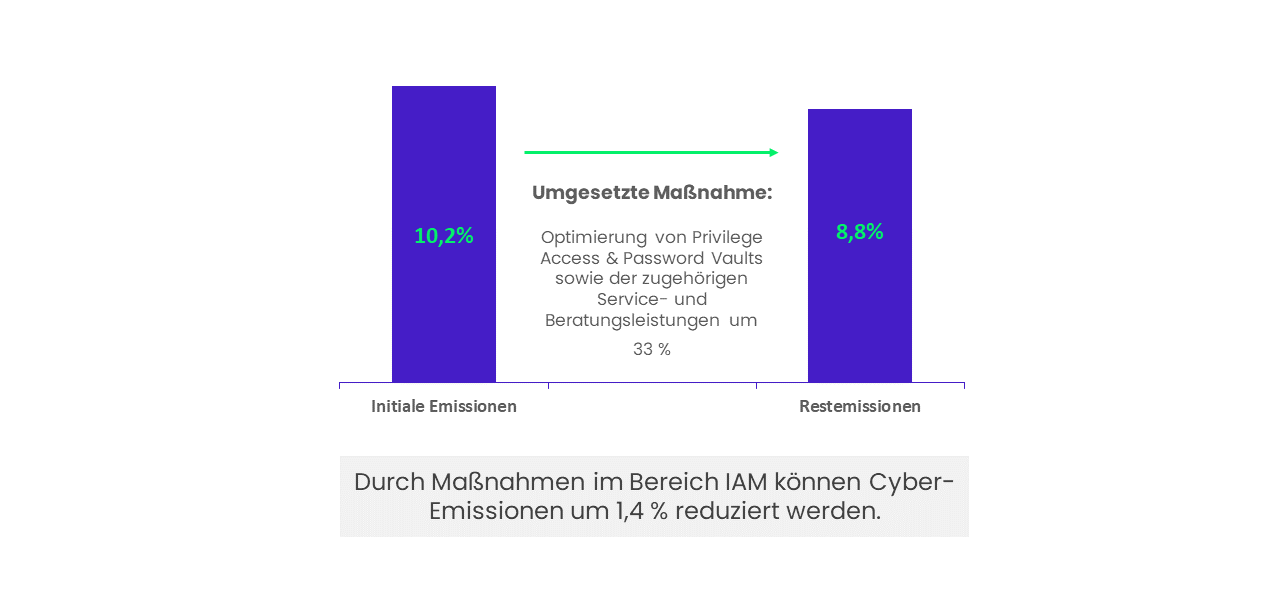

SCHLÜSSELMASSNAHME 2 – IDENTITY UND ACCESS MANAGEMENT (IAM): LÖSUNGEN STANDARDISIEREN

Allein auf IAM entfallen 10 % der Gesamtemissionen.

Dies ist auf die Vielzahl von Tools zurückzuführen, die von Unternehmen eingesetzt werden. Ziel ist hier die Konsolidierung der Anwendungsfälle zu einer begrenzten Anzahl an Lösungen.

Ein weiterer wichtiger Reduktionsansatz ist die Einführung von Authentifizierungsmethoden, die keine dedizierten physischen Geräte (Token, Smartcards usw.) erfordern.

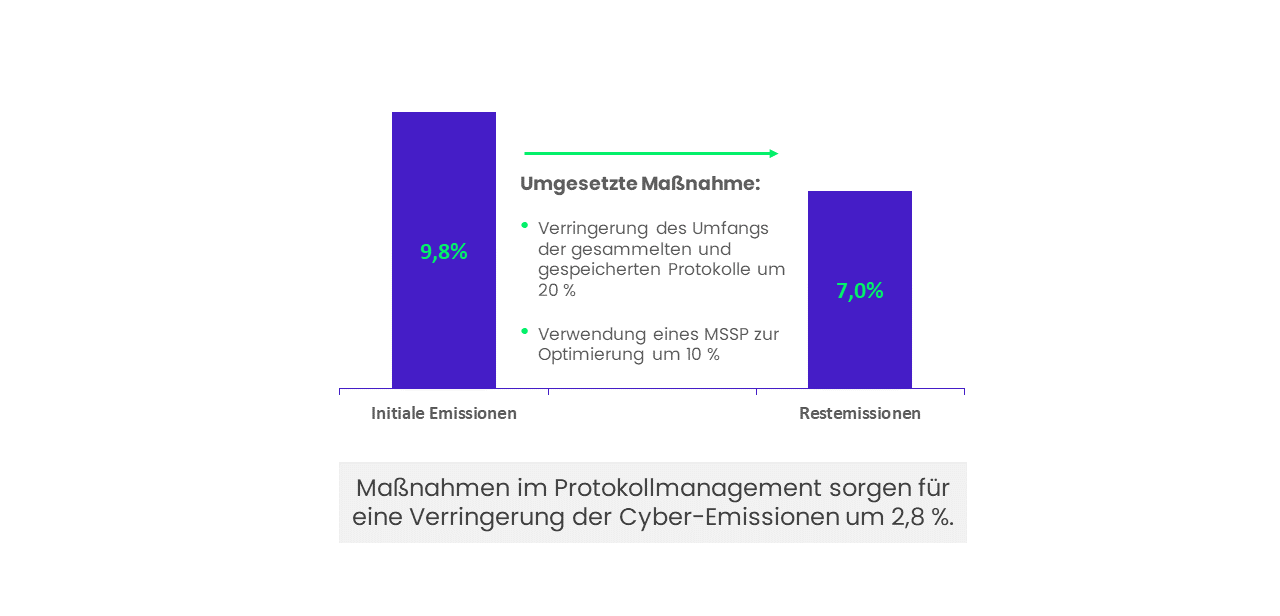

SCHLÜSSELMASSNAHME 3 – PROTOKOLLE: VOLUMEN REDUZIEREN UND SYSTEME BÜNDELN

Die Optimierung der technischen Protokolle, die von Anwendungen und der Infrastruktur generiert werden, ist angesichts ihres Reduktionspotenzials und der einfachen Implementierung von entscheidender Bedeutung.

Beispielsweise hat Wavestone das Volumen der gesammelten Protokolle mittels Optimierung ihres Umfangs und ihrer Duplizierung um 56 % reduziert.

Die Bündelung von Systemen durch die Nutzung eines Dienstleisters kann ebenfalls ein wichtiger Ansatz zur Reduzierung der Emissionen sein.

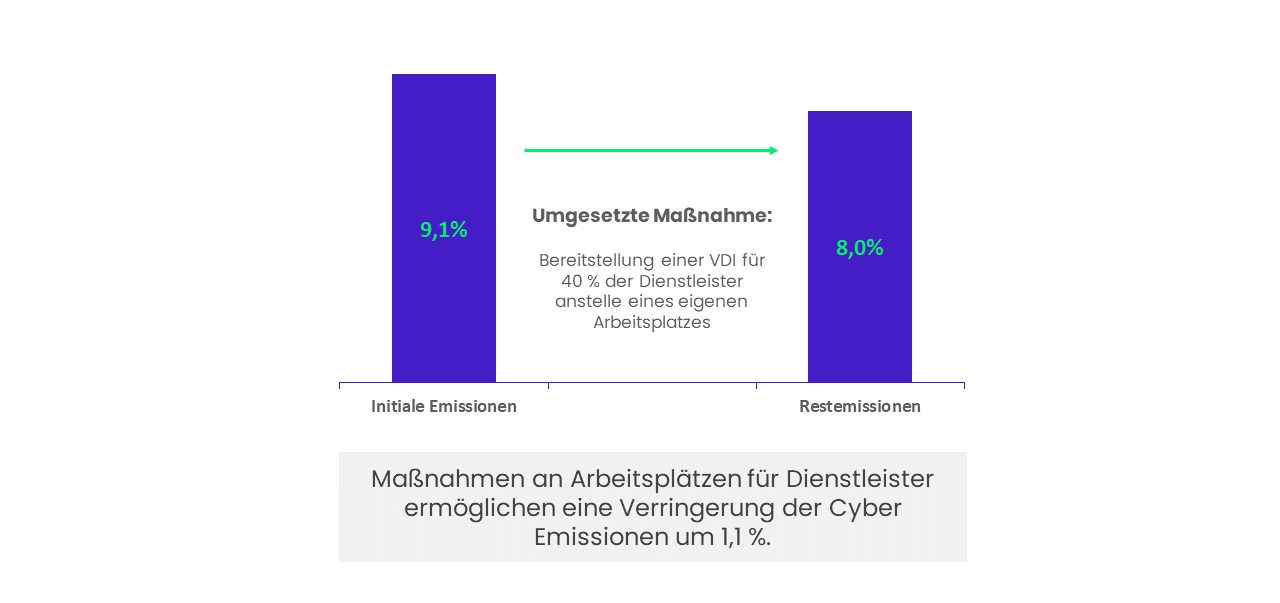

SCHLÜSSELMASSNAHME 4 – ARBEITSPLÄTZE FÜR EXTERNE DIENSTLEISTER: OPTIMIERUNG DER STRATEGIE

Dieser Bereich betrifft Unternehmen, die ihren externen Dienstleistern Arbeitsplätze zur Verfügung stellen.

Tatsächlich entfallen auf diese Maßnahme mehr als 9 % der Emissionen im Bereich Cyber Security, was hauptsächlich auf die Energiekosten für die Herstellung der Hardware zurückzuführen ist.

Unternehmen könnten Lieferanten, die bereits über einen Computer verfügen, statt eines dedizierten Computers eine VDI (Virtual Desktop Infrastructure) zur Verfügung stellen. Diese Maßnahme muss jedoch je nach Sensibilität des Arbeitsthemas der Partner und den abzudeckenden Risiken angepasst werden.

Eine Zusammenarbeit zwischen Cyber- und IT-Teams zur Verlängerung der Lebensdauer von Arbeitsplätzen kann ebenfalls zu einer deutlichen Reduzierung der Emissionen (nicht nur bei den Arbeitsplätzen von Auftragnehmern, sondern bei allen anderen im Unternehmen genutzten Arbeitsplätzen) führen.

CISOs: Pioniere einer nachhaltigen und verantwortungsbewussten Cyber Security

Wir bei Wavestone sind davon überzeugt, dass der CISO eine Schlüsselrolle bei Nachhaltigkeitsinitiativen spielen kann. Seine Position ermöglicht es ihm, als Ergänzung zu Green-IT-Initiativen bedeutende Veränderungen in Richtung einer weniger emittierenden Cyber Security voranzutreiben.

Aber wie?

Erstens: CISOs sollten sicherstellen, dass das Security-Team in den Green-IT-Plan des Unternehmens eingebunden ist. Sie sollten außerdem als treibende Kraft agieren, indem sie ihr Team für die Wichtigkeit von nachhaltiger Cyber Security sensibilisieren, eine verantwortungsvolle Einkaufspolitik in Bezug auf Lieferanten von Sicherheitslösungen verfolgen und das gesamte Potenzial von Cyber Software ausschöpfen.

Anschließend gilt es den CO2-Fußabdruck der Cyber Security im Unternehmen zu messen und die Bereiche mit den höchsten Emissionen zu ermitteln. Praktische Tipps zum Self Assessment finden sich in unserer Methodik.

Nach erfolgter Umsetzung dieser Maßnahmen sollten Nachhaltigkeitsthemen in das Tagesgeschäft integriert werden, um eine ökologisch verantwortungsvolle Cyber Security aufzubauen. Das Schlüsselelement wird die Einbeziehung eines Nachhaltigkeitskriteriums in die Auswahl von Sicherheitskontrollen im Rahmen einer Risikoanalyse sein.

Einbeziehung des gesamten Cyber-Ökosystems in die nachhaltige Transformation

Cyber-Nachhaltigkeit wird zu einer wichtigen Herausforderung für Cyber Security Teams und zu einer Hauptaufgabe von CISOs. Beide Instanzen können jedoch im Unternehmen nicht alleine handeln. Die Skalierung ist entscheidend.

Es ist an der Zeit, gemeinsam zu handeln!

Wavestone und der Cyber Campus haben konkrete Handlungsansätze durchdacht, um in der Cyber-Welt ein Nachdenken zum Thema Nachhaltigkeit anzuregen und so folgende Vorgehensweisen identifiziert:

- Standardisierungsorganisationen (NIST, ISO…) – Einbeziehung von Nachhaltigkeitskriterien in diese Normen

- Regulierungsbehörden (z. B. EZB und Europäische Union) – Berücksichtigung der Umweltauswirkungen von Regulatorik

- Anbieter von Lösungen – Optimierung von Lösungen im Hinblick auf maximale Effizienz bei minimalem Verbrauch und Vermeidung von veralteten Lösungen

- Akademische Forschung – Entwicklung neuer, nachhaltigerer Lösungen sowie Entwicklung von Methoden zur wissenschaftlichen Bewertung der Umweltauswirkungen fortschrittlicher Technologien, wie Verschlüsselung

Lassen Sie uns gemeinsam diese neuen, nachhaltigen Lösungen entwickeln und das Thema Cyber-Nachhaltigkeit vorantreiben. Wenn Sie Interesse an dem Thema haben und aktiv werden möchten, treten Sie der Arbeitsgruppe „Cyber4Tomorrow“ des Cyber Campus bei.